«Смартфон не является личным устройством пользователя – это удаленно контролируемое устройство, проданное владельцу для его развлечения, работы и одновременной слежки за ним», – считает генеральный директор InfoWatch Наталья Касперская. Не каждый из нас «удостаивается» столь пристального внимания, но исключить подобный риск уже не получится: мир становится цифровым и оказаться в сетях мошенников очень легко даже по чистой случайности.

Что же интересует «грабителей»? Оставим этот вопрос открытым и сосредоточимся на главном – как оградить свой смартфон от любой возможности прослушки или хакинга. Приведенный ниже список советов явно неполный, ведь злоумышленники постоянно отыскивают новые пути для атак, но указанные меры помогут уберечься от многих неприятностей.

Совет № 1: не пользоваться мобильным телефоном

Вам будет интересно:Как выбрать и как получить электронную цифровую подпись

Вам будет интересно:Как выбрать и как получить электронную цифровую подпись

Вам будет интересно:Почему стоит перейти с Microsoft Office на Office 365?

Вам будет интересно:Почему стоит перейти с Microsoft Office на Office 365?

Наверное, это самый неудачный совет, который можно было бы предложить. Но будем честны: хотя мобильная связь в любой стране может предоставляться не только государственной, но и частной или международной компанией, ее деятельность всегда регламентируется государством. Оно выделяет оператору радиочастоты, но одновременно обязывает устанавливать у себя специальное оборудование, обеспечивающее доступ к линиям прослушивания телефонных каналов со стороны компетентных органов.

В России каждый оператор обязан установить на своей АТС интегрированный модуль СОРМ (система технических средств для обеспечения оперативно-разыскных мероприятий). Аналогичные программы действуют на Украине, в Казахстане, США, Великобритании (Interception Modernisation Programme, Tempora) и других странах.

Защиты от такой прослушки нет, но доступ к системе в «режиме бога» могут получить уполномоченные лица, работающие по своим спискам. Остальные их не интересуют.

Вам будет интересно:Информационная безопасность – сделай SAM!

Вам будет интересно:Информационная безопасность – сделай SAM!

Конвертер протокола СОРМ АТС M-200, устанавливаемый в серверную стойку.

Совет 2: отключить все каналы автоматического подключения к мобильным сетям

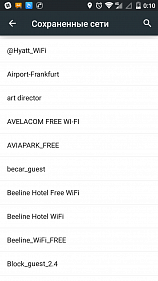

Входя в Москве в наземный общественный транспорт или метро, вы автоматически подключаетесь к сети MT_Free, а проходя мимо отделений Сбербанка – к ранее сохраненной сети SBERBANK (SBRF Guest). После первого подключения к любой Wi-Fi-сети смартфон запоминает ее идентификатор и позволяет в следующий раз автоматически подключиться, не только не вводя пароль, а даже не выбирая команду «Подключить». Все эти данные накапливаются в памяти смартфона и доступ к ним открыт через меню «Сохраненные сети».

Список «Сохраненные сети» в смартфоне позволяет легко отследить места прошлых посещений.

Многие абоненты думают, что, ограничив доступ посторонних к своему смартфону, они сохранят полную анонимность прошлых посещений. Это совсем не так. Операторы сотовой связи, имеющие доступ к коммутаторам на центральных пунктах управления базовыми станциями, могут безо всяких проблем смотреть список звонков и историю перемещений любого мобильного телефона, который регистрируется на подконтрольных базовых станциях по своему физическому расположению. Достаточно знать его MAC-адрес, которым он делится на этапе установки связи с базовой станцией, и на кого этот адрес зарегистрирован.

По новым российским законам, вступающим в силу с середины 2018 года (их часто называют «пакетом Яровой»), операторы обязаны хранить аудиозаписи звонков и любых сообщений пользователей, а также интернет-трафик в течение полугода. Провайдеры и интернет-ресурсы, внесенные в реестр организаторов распространения информации в сети Интернет, тоже должны хранить весь пользовательский трафик в течение шести месяцев. Кроме того, и телефонные операторы, и интернет-компании уже сейчас хранят метаданные о том, где и когда состоялись контакты смартфона с точками входа в обычный и мобильный Интернет.

Совет 3: дополнять мобильное общение личными встречами

Вам будет интересно:Как выбрать ЦОД

Вам будет интересно:Как выбрать ЦОД

Общение через мобильные приложения изменило многое в современной жизни. Люди забыли, что можно встречаться и разговаривать наяву, все ушло «внутрь смартфона». И не только ушло, но и породило массу проблем, о которых многие и не подозревают. Например, возможный хакинг общения через мессенджеры. Необязательно это делается с умыслом, чаще простое баловство, способное, однако, породить большие неприятности. Так, наиболее остро сегодня стоит вопрос несанкционированного» подключения через уязвимость в протоколе сигнализации SS7. Зная номер жертвы, хакер может прослушать ее телефон или войти в диалог в мессенджере и сделать все, что захочет, от чужого лица.

Специалисты по безопасности описывают такой сценарий следующим образом. Атакующий внедряется в сеть сигнализации SS7, в каналах которой отправляет служебное сообщение SRI4SM, указывая в качестве параметра номер атакуемого абонента. В ответ домашняя сеть абонента посылает хакеру всю необходимую для атаки техническую информацию: международный идентификатор абонента IMSI и адрес обслуживающего его коммутатора MSC. Далее атакующий отправляет сообщение ISD и внедряется в базу данных VLR, заменяя в профиле абонента адрес биллинговой системы на свой псевдобиллинговый клон. Так в сети повляется «конференц-вызов», состоящий уже из трех абонентов, два из которых реальные, а третий – злоумышленник, способный несанкционированно прослушивать и записывать разговоры, отправлять сообщение и многое другое.

По мнению специалистов, причина описанного в том, что при разработке сигнальной сети SS7 в нее не были заложены механизмы защиты от подобных атак. Более того, к сети SS7 можно подключиться из любой страны, откуда доступны коммутаторы всех операторов, где бы они ни находились – в России, США, Европе и т. д.

Демонстрация хакерской атаки через сигнальную сеть SS7 на разговор в мессенджере WhatsApp.

Совет 4: Не пользоваться мобильными устройствами, собранными или отремонтированными в неизвестных условиях

Падение смартфона и трещина на экране – типичная история. После этого устройство часто попадает в ремонт, откуда выходит с «обновленной» начинкой. Какие компоненты были заменены, пользователь обычно не знает. Как пишет издание Arstechnica, никто не застрахован от «риска замены запасных частей на секретное оборудование, которое полностью захватывает безопасность устройства».

Смартфон с замененными «секретными» деталями не всегда возможно отличить от оригинального даже при разборке.

Замене может подвергнуться любая деталь: GPS-датчик, контроллер беспроводной зарядки, NFC-модуль и т. д. Все они производятся сторонними компаниями, а полная спецификация пользователям не предоставляется. Поэтому даже при разборке выявить подмену «родных» деталей очень трудно.

Компоненты, способные нанести вред, обычно стоят менее $10 и производятся массово. Установленное на заводе аппаратное обеспечение, которое взаимодействует с драйверами, считается заслуживающим доверия, только когда производитель смартфона гарантирует свою цепочку поставок. После ремонта в сторонней мастерской, когда нет надежного способа сертификации запасных частей, дать гарантию уже не может никто.

Совет 5: не ставьте незнакомое ПО

Наиболее простой способ организации прослушки через мобильный телефон, в Skype и т. д. – установка троянской программы. Самое печальное, что эта процедура доступна практически каждому и не требует специальных полномочий. Неудивительно, что производство таких программ поставлено на поток. Но если российским правоохранительным органам использовать их нет особого смысла (им достаточно инструментов СОРМ), то коллегам за рубежом часто приходится искать иные решения, дпбы обойти законодательные ограничения.

В условиях спроса возникает и предложение. Например, известно, что Gamma Group, создатель FinFisher, разрабатывает специальные трояны по заказам силовых структур: чаще всего такие программы используют неизвестные уязвимости нулевого дня в Android и iOS.

И все же исключить опасность троянов в России не следует. По мнению экспертов, они относятся к числу излюбленных инструментов внутри хакерского сообщества, где на них тоже есть спрос: жены хотят шпионить за мужьями, а бизнесмены – изучать деятельность конкурентов. В России троянский софт часто используется для прослушки именно частными клиентами. Вредонос устанавливается на смартфон различными способами: через поддельное ПО, уязвимость в системном ПО мобильной ОС или в популярных программах типа iTunes, а также путем отправки электронного письма с фальшивым приложением.

Но злоумышленник может поступить еще грамотнее. Если ему удастся выложить через официальный магазин приложений собственную программу, то пользователь, установивший ее, сам добровольно предоставит все необходимые полномочия как на доступ к телефонным звонкам, так и на запись разговоров и передачу данных на удаленный сервер. Поэтому будьте очень внимательны, устанавливая новое приложение в свой смартфон.

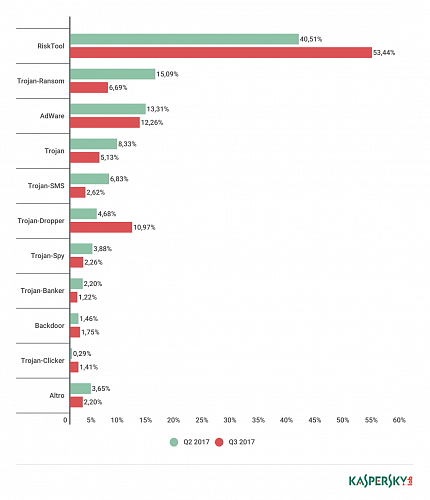

Статистика злонамеренных мобильных приложений по данным «Лаборатории Касперского»

Есть ли выход?

Всё изложенное может привести к мысли, что в мобильном Интернете царит полная безнадега. Реально спрятаться от посторонних глаз можно, но это потребует таких титанических усилий и настолько сильно ударит по привычкам, что вряд ли кто решится на подобный шаг. С другой стороны, жить, каждый день чувствуя себя загнанным в угол зверьком, тоже неправильно.

Частичную защиту могут дать программные средства, позволяющие стирать ненужные данные, чтобы любопытные не могли узнать больше, чем им положено. Однако в условиях, диктуемых регулятором, проблема сохранения анонимности все равно остается. Многие связывают ее решение с новой технологией распределенного реестра – так называемым блокчейном. И хотя это слово чаще ассоциируется с криптовалютой, на самом деле главный вектор здесь нацелен именно в сторону обеспечения защиты и управляемой анонимности присутствия в сети, с одной стороны, и сохранение полной управляемости и контролируемости со стороны регулятора рынка, с другой.

Эксперты прогнозируют, что в ближайшие несколько лет блокчейн полностью изменит Интернет. Ждать осталось совсем немного.